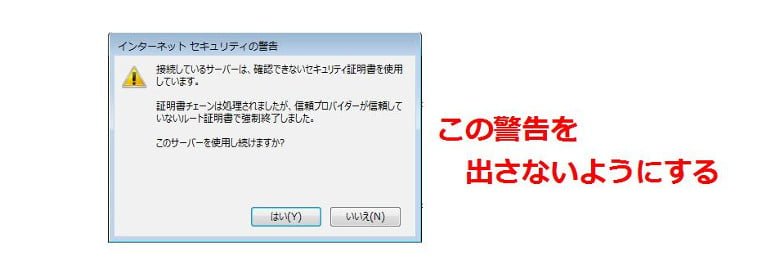

自宅Debian JessieサーバーのPostfix+DovecotメールシステムのSSL/TLS認証に、Let’s Encrypt証明書を利用するように変更した内容です。いままでは、Postfixインストール時にデフォルトで設定されているsnakeoil証明書をそのまま使っていたので、メールソフト起動時の初回送受信でセキュリティ警告が出ていたのです。自分ひとりで使っているとはいえ、無料で利用できるようになったのなら、Let’s Encrypt証明書を利用しない手はないですね。

この記事は、すでに稼働中のメールシステムに、WEBサーバーで利用中のLet’s Encrypt証明書を利用した内容です。前提が出来ていれば設定変更は簡単です。その前提が大変なワケですが。

このページの目次

前提

Debian8 JessieサーバーでPostfix+Dovecotメールシステムが稼働している前提です。自宅サーバーのikt-s.comドメインで設定した過去記事がコチラです。

サブドメインの証明書を発行

メールサーバー名は、一般的ならmail.○○○のサブドメインになると思われます。ウチの自宅サーバーではmail.ikt-s.comをwww.ikt-s.com証明書のSAN(サブジェクトの別名)として追加発行しました。DNSサーバーには、MXレコードとは別にAレコードの設定も必要です。

証明書の発行・更新時に、acme-challengeを通すためにサブドメイン毎に公開ディレクトリーが必要なのを、acme-challenge用ディレクトリーを作成して複数SANでの運用がラクになる設定をしています。

Let’s Encrypt証明書を指定する

ここまで準備が出来たら、PostfixとDovecotの設定ファイルの証明書ファイルのパスを変更するだけです。コモンネームwww.ikt-s.com証明書のSANとして、mail.ikt-s.comを追加した証明書ファイル(エイリアス)のパスがコチラです。

- /etc/letsencrypt/live/www.ikt-s.com/cert.pem…サーバ証明書(公開鍵)

- /etc/letsencrypt/live/www.ikt-s.com/privkey.pem…秘密鍵

- /etc/letsencrypt/live/www.ikt-s.com/chain.pem…中間証明書

- /etc/letsencrypt/live/www.ikt-s.com/fullchain.pem…サーバ証明書と中間証明書が結合されたファイル

Dovecotの設定変更

Dovecotは /etc/dovecot/conf.d/10-ssl.conf ファイルを編集します。13-14行目あたりに証明書ファイルと秘密鍵ファイルのパスの記述をLet’s Encryptに合わせます。サーバ証明書と中間証明書が結合されたファイルであるfullchain.pemの方を利用しています。cert.pemのサーバー証明書の方でもいいのかもしれません。

ssl_cert = </etc/letsencrypt/live/www.ikt-s.com/fullchain.pem ssl_key = </etc/letsencrypt/live/www.ikt-s.com/privkey.pem

Postfixの設定変更

Postfixは /etc/postfix/main.cf ファイルを編集します。21-22行目あたりにあります。

smtpd_tls_cert_file=/etc/letsencrypt/live/www.ikt-s.com/fullchain.pem smtpd_tls_key_file=/etc/letsencrypt/live/www.ikt-s.com/privkey.pem

サービス再起動

設定が有効になるのはサービス再起動後からです。

/etc/init.d/dovecot restart /etc/init.d/postfix restart

セキュリティ警告が解消

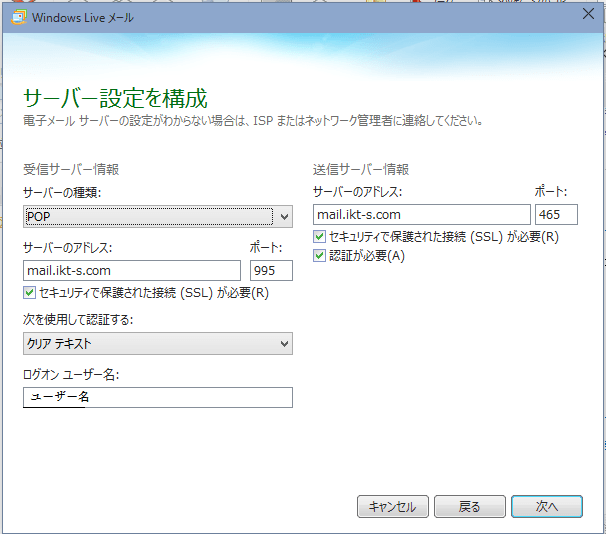

メールソフトWindows Liveメール2012でのアカウント設定です。

この設定で、メールソフト起動時の初回送受信時に、セキュリティ警告のメッセージが出なくなりました。自分しか使わないメールシステムなので、費用をかけてまで対応しようとは思っていなかったのが、Let’s Encryptのおかげでちゃんとした自宅メールシステムになった気がします。あとはcronの自動更新が上手くいけば完璧ですが、それは2ヶ月後の結果待ちです。(2016/11/18追記)cronでの自動更新成功確認済み